VIREN, WÜRMER & TROJANER

Im realen Leben schützen wir uns vor krankmachenden Viren (Einzahl = Virus) mit geeigneten Vorsorgemaßnahmen wie

Impfung, Sauberkeit oder Meidung von Gefahrenquellen. So lästig und gefährlich diese Viren für den lebenden Organismus sind, so lästig

und gefährlich sind die namensgleichen Viren und mit einer anderen Funktions- und Verbreitungsweise

Computerwürmer

mit deren schädlichen Computerprogrammen für moderne, programmgesteuerte Geräte wie die der Kommunikation oder Büroorganisation.

Die "Infektion" eines Computers mit

Malware(engl.: malicious = boshaft und Software

= weiche Ware, gemeint sind die Programme), so der Oberbegriff für Viren, Würmer und Trojaner, erfolgt mit infizierter

Software, die unberechtigten Dritten über eine Hintertür (Backdoor) Zugang zu Ihrem Computer verschafft. Am schnellsten und effektivsten

wird von den Virenautoren der Weg über das schnelle Internet gewählt. Bedenkenlose Downloads von zweifelhaften Seiten oder aus

Neugier geöffnete E-Mail-Anhänge zweifelhafter Herkunft (z. B. .exe, .zip, .jpg, .pdf), führen dazu, dass Ihr PC ohne eigenes Eingreifen

komische Sachen macht, zu Programmabstürzen führt, vielleicht sogar

ferngesteuert wird oder im Falle von ein geschleusten

"Trojanern"zum verhängnisvollen ausspionieren von

Dateien und Passwörtern auf der Festplatte des Computers führt.

So wie man sich vor Viruskrankheiten präventiv schützen kann, ist man den Computerplagegeistern auch nicht ganz schutzlos ausgeliefert. Nachfolgend eine Aufzählung von wirkungsvollen Schutzmaßnahmen:

► Installation einer Firewall (engl.: Brandschutzmauer) und eines Virenscanners (es gibt auch gute kostenlose Produkte)

► Halten Sie ihre Betriebssystem-Software mit automatischen Updates auf den neuesten Stand.

► Regelmäßiges Scannen der Festplatte nach Spyware (auch hier gibt es gute kostenlose Tools)

► Keine Dateianhänge in E-Mails von unbekannten Absendern öffnen.

► Bei E-Mails mit angehängten Rechnungen, besonders ohne persönliche Anrede, äußerst skeptisch sein.

► Bei der Aufforderung, Kontonummer, Passwörter, Bank-Pins oder TANs einzugeben und preiszugeben, äußerst skeptisch sein (Phishing-Gefahr).

![]() Muster einer Phishing-Mail (72 kB)

Muster einer Phishing-Mail (72 kB)

Phishing = engl.: fishing "abfischen, angeln". Das

"Ph" ist in der Crackerszene eine Alternative zum "F").

► Kein Online-Banking über Links in E-Mails aus starten.

► Bei der Übermittlung von personenbezogenen Daten auf eine sichere Internetverbindung achten.

z. B. TLS/SSL-Verschlüsselung (geschlossenes Schloss im Browserfenster)

und Adresse beginnt mit https://

und Adresse beginnt mit https://

Eine besonders sichere Verbindung wird bei einer sich grün färbenden Adresszeile, die ebenfalls mit https:// beginnt, angezeigt.

Die Online-Bank, der Webshop, die Behörde oder eine ähnliche nach Sicherheit verlangenden Website verfügt über ein

EV-Zertifikat (Extended Validation SSL) mit zusätzlichen Sicherheitsmerkmalen, das vor Phishing-Attacken schützt.

► Keine wahllosen Downloads - z. B. wie die in Tauschbörsen- vornehmen (besonders .exe- oder .zip-Dateien).

► Regelmäßig Sicherungskopien (Backups) wichtiger Dateien wie unwiederbringliche Fotos oder Arbeiten vornehmen.

► Keine Passwörter oder Kreditkartennummern auf der Festplatte ungeschützt hinterlegen.

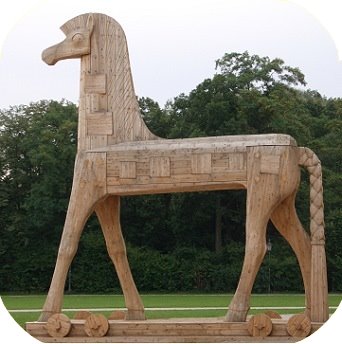

… und warum heißen die Trojaner so:

… und warum heißen die Trojaner so:Nach Überlieferungen der griechischen Mythologie, bauten die Griechen auf Rat des Odysseus ein großes hölzernes Pferd und schenkten es den Trojanern (Danaergeschenk).

In der Annahme, es sei ein Weihgeschenk, zogen sie es in die von Mauern umgebende Stadt. Im Schutze der Dunkelheit und bei günstiger Gelegenheit verließen die im Inneren des Pferdes versteckten Soldaten den Bauch des Pferdes und öffneten die Stadttore von innen.

Die zum Schein abgefahrenen griechischen Schiffe kehrten zurück und die Krieger konnten aufgrund dieser List Troja einnehmen und den Krieg gewinnen.