ONLINE-BANKING

Auf dieser Unterseite ![]() Viren, Würmer & Trojaner finden sie eine kleine Maßnahmenaufzählung, die aufgrund des Erfindungsreichtums der Betrüger jedoch nie vollständig sein kann.

Viren, Würmer & Trojaner finden sie eine kleine Maßnahmenaufzählung, die aufgrund des Erfindungsreichtums der Betrüger jedoch nie vollständig sein kann.

| Diese Online-Fachbegriffe müssen Sie beim Online-Banking kennen | |

|---|---|

PIN  |

Um auf das Online-Konto zugriefen zu können, muss neben der eigenen Kontonummer die PIN (P ersönliche Identifikationsnummer) eingegeben werden. Aus Sicherheitsgründen sollte diese PIN von Zeit zu Zeit geändert werden. ���� Um die echte Bankwebseite von einer gefälschten Bankwebseite (Pharming-Seite) sicher unterscheiden zu können, geben Sie zunächst neben dem richtigen Anmeldenamen bzw. der richtigen Kontonummer eine ungültige PIN ein. |

| 2FA | Für einen hohen Schutz beim Zugriff auf das eigene Online-Bankkonto (oder jedes andere Konto) bietet die Zwei-Faktor-Authentifizierung (kurz: 2FA) z. B. Fingerabdruck, zugesandter Code + Passwort. |

Sichere Internetverbindung:  |

https Hypertext Transfer Protocol

SSL (SSL = Secure Socket Layer oder das Nachfolgeprotokoll TLS

Transport Layer Security) In den Adresszeilen der verschiedenen Internet-Browser wird eine TLS/SSL-Verbindung durch ein geschlossenes Vorhängeschloss angezeigt. Mit einem Klick auf das Schloss erhalten Sie Zusatzinformationen. |

| m-TAN (mobile TAN) oder SMS-TAN (TAN = Transaktionsnummer) |

Einen Sicherheitsschritt weiter geht die mobile TAN. Hier erhält der Online-Bankkunde nach Eingabe seiner Überweisungsdaten eine nur wenige Minuten gültige TAN per SMS auf sein Handy übermittelt. Da inzwischen aufgrund des sorglosen Umgangs mit eingehenden Mails die Daten von Cyberkriminellen abgefangen werden, gilt auch dieses Verfahren inzwischen nicht mehr als sicher. ���� Grundsätzlich gilt: Banken schreiben keine E-Mails, sondern Briefe, um auf Sicherheitslücken aufmerksam zu machen, und fordern auch nicht dazu auf,

sofort auf einen Link zu klicken, um ein bestimmtes Update zu installieren. |

| e-TAN (elektronische TAN) | Mit einem von der Bank ausgehändigtem elektronischen Generator wird für jede Transaktion eine nur wenige Minuten gültige neue TAN generiert. Verfahren gilt als unsicher. |

| HBCI (Homebanking Computer Interface) (Homebanking Computer Interface) |

Der Bankkunde erhält für dieses als sehr sicher geltende Verfahren von seiner Bank eine Spezialsoftware, die es ihm ermöglicht, ein Chipkartenlesegerät anzuschließen. Bei einer Überweisung wird die Chipkarte eingeschoben und die Signatur anschließend verschlüsselt übertragen. Mobiles Banking ist damit allerdings ausgeschlossen. |

| FinTS (Financial Transaction Services) |

Eine noch sicherere Weiterentwicklung ist das FinTS-Sicherheitsverfahren mit weiteren Authentisierungsmöglichkeiten. Da die Banken unterschiedliche Sicherheitsverfahren unterstützen, ist eine Anfrage bei der Hausbank erforderlich. |

chipTAN (Flickercode) Ein Flickercode-TAN-Generator kann bei unterschiedlichen Banken verwendet werden. Da keine Daten in dem Gerät gespeichert werden, ist ein Verlust (Diebstahl) kein Sicherheitsrisiko. |

Noch sicherer werden Bankgeschäfte mit dem Flickercode (animierte Grafik). Dabei wird nach Eingabe aller für eine Überweisung erforderlichen Daten von der Bank zur Identifikation ein aus sechs kleinen Feldern bestehender Blinkcode gesendet, der abwechselnd schwarz und weiß blinkt. Dieser optische Code enthält die Überweisungsdaten sowie eine verschlüsselte TAN zur Freigabe der Transaktion. Vor diesen blinkenden Code wird nun ein scheckkartengroßer Internetausweis mit einem Fotosensor (Flickercode-TAN-Generator, Chipkartenleser) gehalten, der daraufhin eine nur für diese Transaktion gültige TAN errechnet, die dann wie gewohnt zur Bestätigung in das dafür vorgesehene Formularfeld der Bank eingegeben werden muss. |

| chipTAN-QR (Quick Response) | Das ebenfalls als sicher geltende chipTAN-QR-Verfahren funktioniert ähnlich wie das vorstehende chip-TAN-Verfahren. Anstelle eines Flickercodes wird auf dem Bildschirm ein QR-Code angezeigt. Dieser wird vom TAN-Generator gescannt und gibt in Sekundenschnelle eine gültige TAN aus. Diese TAN wird im Bankformularfeld (z. B. Überweisungsmaske) im vorgesehenen TAN-Feld eingegeben und der Bearbeitungsvorgang kann abgeschlossen werden. |

| QR-Code-Banking | Auf den Rechnungen, die Sie erhalten, ist manchmal ein QR-Code aufgedruckt. Dieser QR-Code enthält bereits alle für die Überweisung relevanten Daten. Sie können diesen QR-Code mit Ihrem Smartphone abfotografieren und die zuvor installierte Banking-App überträgt die eingelesenen Daten automatisch und fehlerfrei in das sich öffnende Überweisungsformular. Nun muss nur noch mit einem TAN-Generator eine gültige TAN generiert und in das TAN-Feld eingetragen werden, um die Zahlung abzuschließen. |

| Mobile Banking mit QR-Code | Unterwegs kann das Handy zum bargeldlosen Bezahlen von Fahrkarten, Eintrittsgeldern, Parkautomaten, Warenautomaten etc. verwendet werden. Dazu wird zunächst der auf dem Automaten angebrachte QR-Code mit dem Handy gescannt. Auf dem Display des Handys erscheint dann der zu zahlende Betrag. Nach Eingabe der PIN ist die Zahlung abgeschlossen und die bezahlte Ware oder Fahrkarte kann entnommen werden. |

| photoTAN | Für dieses sichere Bezahlverfahren wird neben der Foto-App ein spezielles Lesegerät (muss bei der Bank registriert werden) benötigt. Nach Eingabe der Überweisungsdaten erzeugt die App eine farbige Grafik, die mit dem Lesegerät gescannt werden muss. Zur Kontrolle erscheinen die eingegebenen Überweisungsdaten und eine für diesen Zahlungsvorgang gültige TAN. Nach Eingabe der TAN in die Maske ist der Überweisungsvorgang abgeschlossen. Anstelle des Lesegerätes kann auch ein Mobiltelefon mit installierter Foto-TAN-App zum Scannen der Grafik verwendet werden. Das Handy kann hier als Schwachstelle betrachtet werden, was die hohe Zahlungssicherheit auf jeden Fall einschränkt (Diebstahl, Trojaner). |

| Phishing Phishing = engl.: fishing "abfischen, angeln". Das "Ph" ist in der Crackerszene eine Alternative zum "F"). aktiviertes Phishingfilter:  |

Die Betrugsmasche mit täuschend echt nachgebildeten E-Mails im Design von Banken ist besonders perfide. Seien Sie daher besonders skeptisch, wenn Sie in einer

E-Mail dazu aufgefordert werden, Kontonummern, Passwörter, Bank-PINs oder TANs einzugeben. Folgen Sie auch nicht der Aufforderung, auf einen Link zu klicken.

Lassen Sie sich auch nicht von fadenscheinigen Drohungen der Identitätsdiebe einschüchtern. Löschen Sie solche E-Mails am besten sofort.

👉

Verdächtige E-Mails am besten gleich endgültig löschen, also nicht erst in den Papierkorb verschieben. |

| Pharming (Der Begriff ist auf große Server-Farmen zurückzuführen) | Ein eingeschleustes Schadprogramm leitet beim Aufrufen der Website der Bank unbemerkt auf eine gefälschte Website um. Auf dieser finden dann die illegalen Aktivitäten statt. Selbst bei korrekter Eingabe der gewünschten Internetadresse ist man vor dieser hinterhältigen Manipulation nicht geschützt. |

| Smishing Smishing = Zusammensetzung aus "SMS + "Phishing" |

Beim Smishing, einer Form des Phishings, versuchen Betrüger, über SMS-Textnachrichten an persönliche Daten, Passwörter, Kreditkarteninformationen oder andere sensible Informationen zu gelangen. Die SMS wird dabei als Nachricht einer scheinbar vertrauenswürdigen Quelle getarnt, beispielsweise einer Bank, einem Paketdienst, einer Behörde oder einem Online-Shop. In der Nachricht ist ein Link enthalten, der dazu verleiten soll, auf eine gefälschte Website zu gelangen. Dort werden die Nutzer dann aufgefordert, vertrauliche Daten einzugeben. |

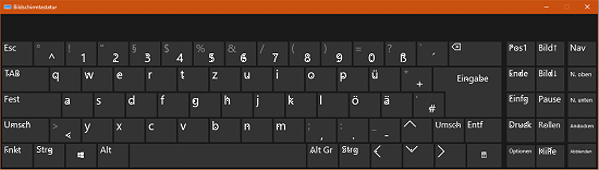

| Key-Logger (Tastaturrekorder) | Ein eingeschleustes Schadprogramm protokolliert heimlich alle Tastatureingaben und sendet sie unbemerkt an den Dieb. Dieser kann dann aus den

ausgespähten Daten die PINs und TANs rekonstruieren. Stellt die Bank auf der eingeloggten Seite eine Tastatur zur Verfügung, die mit der Maus bedient werden kann, sollte diese auch genutzt werden. Eine Protokollierung der Tastatureingaben ist dann nicht mehr möglich. |

|

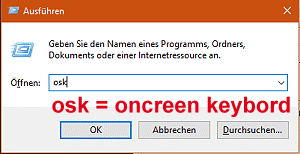

Tipp: Mit dem Windows-Befehl Ausführen [Windows-Taste] + [R] > osk öffnet sich eine virtuelle Bildschirmtastatur. Damit ist die Gerätetastatur entbehrlich und ein Key-Logger kann die sensiblen Eingabedaten nicht mehr aufzeichnen.

|

|

| Trojaner |

Unüberlegte Downloads von dubiosen Seiten oder aus Neugier geöffnete E-Mail-Anhänge dubioser Herkunft (z.B. .exe, .zip, .jpg, .pdf) können dazu führen, dass Ihr PC ohne Ihr Zutun seltsame Dinge tut, zu Programmabstürzen neigt, vielleicht sogar ferngesteuert wird oder im Falle eingeschleuster "Trojaner" das verhängnisvolle Ausspähen von Dateien und Passwörtern auf der Festplatte des Computers ermöglicht. |

| Konten-Sperrnotrufe bei Verdacht auf einem unberechtigten Zugriff auf ihr Bankkonto |

Bank- und Kreditkarten-Notruf. Telefon: 01805/021 021 Zentraler Sperrnotruf. Telefon: 116 116 und der bankeigene Sperrdienst (siehe Homepage ihrer Bank) |

| Wero | Ein Kunstwort, das aus den Begriffen "We" für "wir" und "Euro" zusammengesetzt ist. Ein europäisches Zahlungsdienstleistungssystem als Pendant zu US-Amerikanischen Zahlungsdienstleistern. Anstelle der üblichen IBAN, reicht zur sekundenschnellen Geldübermittlung die E-Mail-Adresse oder die Mobilfunknummer des Empfängers. |

| Sicherheitsklassen von Chipkartenlesegeräten | Sicherheitsklasse 1: Da diese einfachen Chipkartenleser keine eigenen Zifferntasten besitzen, muss die PIN über die PC-Tastatur eingegeben werden. Dabei könnte ein

mitlaufendes Programm, das die Tastatureingaben aufzeichnet, die PIN auch an Dritte weitergeben. Sicherheitsklasse 2: Leser der Sicherheitsklasse 2 verfügen fast immer über eine eigene Zifferntastatur (PINpad). Hier wird die PIN direkt am Chipkartenleser eingegeben. Ein maschinelles Ausspähen der PIN ist in diesen Fällen nicht möglich, da die PIN nicht an den PC übertragen wird. "Klasse 2"-Leser können zusätzlich im "Klasse 1"-Modus betrieben werden. Dieser "Klasse 1"-Betrieb führt jedoch ebenfalls zu den entsprechenden Sicherheitsproblemen, die zuvor unter "Sicherheitsklasse 1" genannt wurden. Sicherheitsklasse 3: verfügen über eine Tastatur und ein eigenes Display, auf dem die Daten unmittelbar vor der Signatur noch einmal angezeigt werden. So kann sich der Benutzer vergewissern, dass seine Eingaben nicht verfälscht wurden und die richtigen Daten signiert werden. "Klasse 3"-Leser können zusätzlich als Klasse 2"- oder Klasse 1"-Leser betrieben werden. Der Betrieb als "Klasse 1"-Leser bringt jedoch die entsprechenden Sicherheitsprobleme mit sich. "Klasse 3"-Leser sind für die Zahlung mit Zahlungskarten im Internet zugelassen. Sicherheitsklasse 4: Diese Lesegeräte verfügen über einen sicheren Schlüsselspeicher (smartCard). So können mit dem elektronischen Personalausweis qualifizierte elektronische Signaturen (QES) generiert werden. |